Today Keys : Azure, GCP, VPN, Virtual, Network, Gateway, Cloud, Tunnel, IPSec, Cloud, 클라우드

지난 포스팅에서는 AWS와 GCP 간의 VPN 연동에 대한 예제 를 다루었습니다.

이번 포스팅에서는 Azure와 GCP 간의 VPN 연결에 대한 예제를 다룹니다.

따라하기 식의 예제이기 때문에 각 옵션 들에 대한 세부 설명이 포함되지는 않습니다.

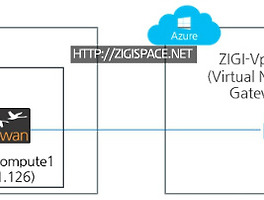

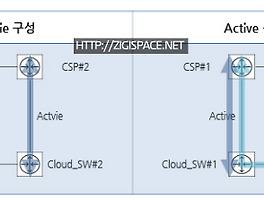

이번 포스팅 예제에서 다루게 될 전체 구성도입니다.

Azure에서의 VNet과 GCP의 VPC 내에 각각 1개의 Instance가 있습니다.

Azure의l Virtual Network Gateway(VPN)과 GCP의 Cloud VPN Gateway를 이용해서 터널 연결을 하여,

Azure에서 선언된 네트워크와 GCP 간의 통신을 해봅니다.

먼저 GCP에서 Cloud VPN을 생성합니다.

VPN을 연결하기 위한 Public IP를 사전에 만들어서 설정합니다.

그리고, 이 Cloud VPN Gateway으로 터널을 연결 할 Azure 정보를 입력합니다.

Azure의 Virtual Network Gateway의 Public IP와 Azure VNet의 네트워크 정보를 입력합니다.

이렇게 생성하고, VPN 터널 정보를 보면, 다음과 같이 아직 올라오고 있지 않습니다.

이제 Azure 설정을 합니다. Azure에서 VPN을 연결하기 위해서

가상 네트워크 게이트웨이를 다음과 같이 생성합니다.

본 예제에서는 단일 구성으로 하고, BGP를 사용하지 않습니다.

가상 네트워크 게이트웨이를 생성한 이후에 VPN을 연결하기 위한

신규 연결(Connection)을 추가합니다.

GCP와 일반 IPSec VPN이기 때문에 연결 형식을 지정하고, 방금 만든 가상 네트워크 게이트웨이를 선언합니다.

로컬 게이트웨이의 경우에는 Azure와 연결을 할 쪽의 공인 IP,

즉 위에서 GCP Cloud VPN Gateway에서 선언한 public IP와, GCP의 네트워크 대역을 입력하여 새롭게 만듭니다.

그리고 터널을 연결하기 위한 공유 키 값을 설정합니다.

이렇게 연결(Connection)까지 만들고나면, 모든 준비가 되었고 터널까지 연결됩니다.

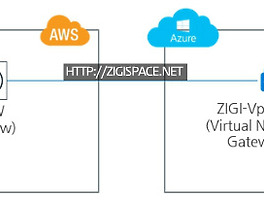

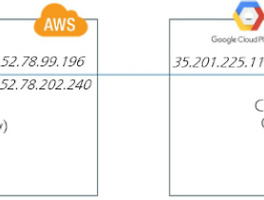

GCP와 Azure에서 각각 연결된 터널 정보를 다음과 같이 확인 할 수 있습니다.

GCP 터널 연결 정보

Azure의 터널 연결 정보

이제 Azure와 GCP 각각에서의 상호 간의 통신이되는지 확인합니다.

GCP의 compute에서 Azure의 가상 머신으로 ping을 날려보면 정상적으로 통신이 되는 것을 볼 수 있습니다.

3반대로 Azure의 가상 머신에서도 GCP의 compute로 ping을 날려도 정상적으로 통신이 됩니다.