Today Keys : cloud wan, wan, global network, network, manager, core, policy, cne, edge, segment

이번 포스팅에서는 AWS Re:Invent 2021에서 소개된 AWS Cloud WAN에 대한 두 번째 포스팅입니다.

첫 번째 포스팅에서는 Cloud WAN의 Global Network과 Core Network를 만들고, Core Network Policy를 수정해보는 예제였습니다. 이번 포스팅에서는 Core Network의 Segment에 Edge Location(리전)을 연결하고, Attachment를 연결하기 위한 Policy를 만들어소 새로운 Core Network Policy를 배포합니다. 마지막으로 2개의 Attachment를 구성해서, Cloud WAN을 통한 두 리전 간의 VPC 간의 통신 테스트를 하는 예제를 다뤄봅니다.

처음 포스팅 시에도 남긴 얘기지만, Cloud WAN으로 다뤄야 할 내용이 많을 듯 하여 몇 번에 나눠서 포스팅을 할 예정이며, Cloud WAN에 대한 개론에 대해서도 별도 포스팅으로 다룰 예정입니다.

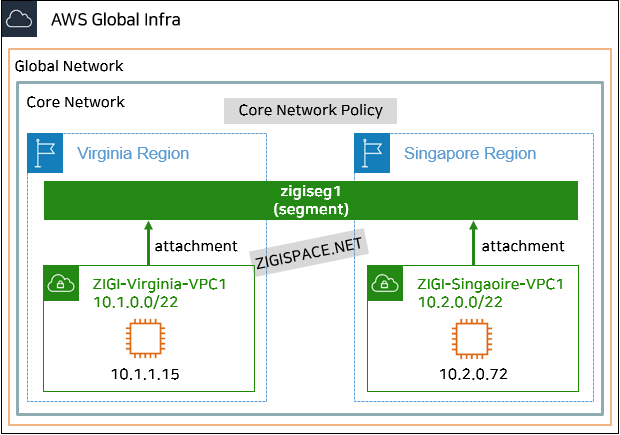

다음은 Cloud WAN의 두 번째 포스팅까지 진행했을 때의 아키텍처입니다.

지난 포스팅에 이어서 진행되는 예제이긴 하지만, 따로 읽으셔도 무방합니다.

현재 Cloud WAN의 Global Network에 Core Netowrk와 Core Network 내에 기본 Segment를 1개씩 만들어둔 상태입니다.

먼저 Segment가 연결된 Edge Location을 지정해 보겠습니다.

여기서 Edge Location은 기존의 AWS Global Infrastructure에서의 Edge Location이 아니라, region이라고 보시면 됩니다.

Segment에 Edge Location을 지정하면,

해당 리전의 CNE(Core Network Edge)에 해당 Segment의 라우팅 연결이 가능해집니다.

현재의 Core Network Policy를 선택한 후, 편집(edit)를 클릭해서 현재 Policy를 수정합니다.

segment 시트에서 초기에 Core Network를 만들었을 때 함께 만들어 둔 기본 Segment(zigiseg1)를 선택하여,

해당 값을 수정(Edit)합니다.

Edit segment에서 Edge location을 선택 후 Virginia와 Singapore를 체크하여 추가한 후 수정을 마칩니다.

※ 다른 옵션에 대한 내용은 이후 포스팅에서 다룹니다.

Segments에 2개의 Edge location(리전)이 선택되어 있는 것을 볼 수 있습니다.

다음은 Attachments가 Segments에 연결되기 위한 Policy(정책)을 설정합니다.

Attachment Policy는 Rule Number은 Rule이 실행되는 순서입니다.

Action은 Attachment를 Segment에 연결 할 때의 옵션 값을 설정합니다.

Segment name과 Attachment tag value가 있습니다.

Segment name은 이름 그대로 Segment 이름으로 Attachment가 연결 될 Segment를 지정합니다.

여기서는 처음에 만든 기본 Segment인 zigiseg1을 선택합니다.

※ Attachment tag value는 추후 포스팅에서 다룹니다.

Attachment acceptance options은 Attachment가 Segment에 연결될 때, 허가가 필요한 지에 대한 옵션입니다.

Segment에서 설정한 값을 상속 받아서 그대로 적용하는 것과, 허가가 필요하도록 설정하는 방법이 있습니다.

attachment policy 상에서는 허가 없이 바로 연결하도록 설정하는 옵션은 없습니다.

마지막으로 이 Attachment policy에 적용을 받을 것 인지에 대해서 조건을 입력합니다.

여기에서는 우선 Any로 입력하고, Policy를 만듭니다.

※ Condition에 대한 추가적인 내용은 추후 포스팅에서 다룹니다.

Policy가 정상적으로 만들어진 것을 볼 수 있습니다.

Segment에 Edge Location(리전)을 추가한 것과 Attachment policy를 추가한 것에 대한 새로운 Policy 버전을 적용합니다.

새로운 Policy 버전 적용을 위해서 'View or apply change set'(변경 세트 보기 또는 적용)를 합니다.

새로운 Policy 버전이 적용되고 나면, 이제 Segment에 Attachment를 연결하겠습니다.

본 포스팅에서는 아래와 같이 Virginia와 Singapore 리전에 미리 1개씩 VPC를 만들어 두었고,

각 VPC 내에 1대씩 EC2를 구성했습니다.

이 두 VPC를 Cloud WAN을 이용해서 연결할 예정입니다.

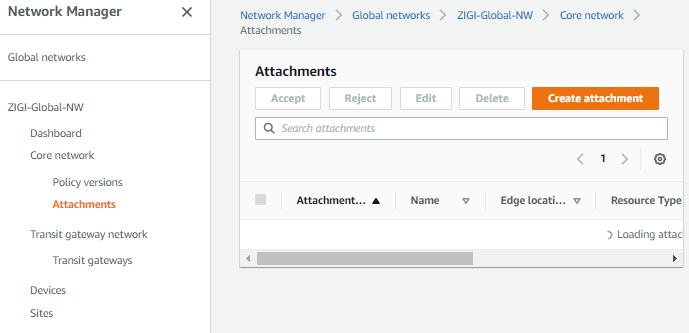

Core network 메뉴에서 Attachment를 선택하고, 'Create attachment'를 선택합니다.

먼저 Attachment 이름을 입력합니다. 여기에서는 ZIGI-VIRG-VPC1-Attach라고 했습니다.

다음은 Edge Location을 지정합니다. 여기에서는 Virginia로 선택했습니다.

Attachment은 VPC로 선택했습니다.

Attachment 타입을 VPC로 했기 때문에 VPC Attachment에서 Virginia 리전 내에 속한 VPC를 하나 선택합니다.

여기에서는 ZIGI-Virginia-VPC1이라는 VPC를 선택합니다.

VPC를 선택한 이후에는 1개 이상의 Subnet을 지정합니다.

하나의 가용 영역 내에 여러 Subnet이 존재하더라도 1개 Subnet만 선택하며, 모든 Subnet에서 통신이 가능합니다.

이제 Attachment를 생성합니다.

※ 현재(21년 12월 11일) Cloud WAN은 Preview 상태로 Attachment 타입이 VPN, VPC, Connect만 지원됩니다.

Attachment 생성을 누르고 나면, Segment에서 acceptance를 받도록 옵션을 체크했기 때문에 만들 생성되지 않고

해당 Attachment를 선택하고, 'Accept' 메뉴를 눌러서 수락해야 합니다.

Accept를 누르면 아래와 같이 수락할 것인지 다시 확인을 합니다. Accept를 눌러서 수락합니다.

Attachment가 생성되고 있는 것을 볼 수 있습니다. (State : Creating)

동일한 방식으로 Singapore쪽 VPC를 연결하는 Attachment를 ZIGI-SING-VPC1-Attach 라는 이름으로 만듭니다.

시간이 지나고 나면, 다음과 같이 2개의 Attachment가 모두 사용 가능한 상태(Available)로 된 것을 볼 수 있습니다.

Virginia와 Singapore VPC의 라우팅 테이블에 상대편 대역을 목적지로 하는 라우팅을 추가합니다.

Singapore VPC에서 Virginia VPC의 IP 대역인 10.1.0.0/22을 목적지로 하고,

Target을 'Core Network'로 선택하면 개체가 하나 보이는 데, 그 개체를 선택합니다.

보이는 개체를 선택하고 나면 다음과 같이 라우팅이 설정된 것을 볼 수 있습니다.

Virginia VPC에서도 동일한 방식으로 라우팅 테이블에 추가 라우팅 설정을 합니다.

이제 Virginia의 EC2에서 Singapore의 EC2로 Ping 테스트한 결과를 보겠습니다.

두 번의 Ping 결과가 있는 데,

1. 위에 Ping 테스트는 Attachment를 Segment에 연결하는 작업을 하기 전의 테스트이고,

2. 아래의 Ping 테스트는 Attachment를 Segment에 연결한 이후의 테스트입니다.

기존에 통신이 되지 않던 것이, 정상적으로 통신이 되는 것을 볼 수 있습니다.

마찬가지로, Singapore의 EC2에서 Virginia의 EC2로 Ping 테스트한 결과도 동일합니다.

Core Nework의 Route 메뉴에서 Segment의 각 Edge location(리전)의 라우팅 테이블을 확인 할 수 있습니다.

zigiseg1 에 대한 Virginai와 Singpore의 라우팅 테이블을 확인합니다.

Virginia에서 먼저 보면, Virginia의 대역인 10.1.0.0/22는 Attachment로 목적지가 설정되어 있고,

Singapore의 대역인 10.2.0.0/22는 Segment를 목적지로 되어 있습니다.

다음은 Singapore에서 보면, Singapore의 대역인 10.2.0.0/22는 Attachment로 목적지가 설정되어 있고,

Virginia의 대역인 10.1.0.0/22는 Segment를 목적지로 되어 있습니다

현재까지 Topology를 Core Network에서 Topology graph로 확인할 수 있습니다.

또한, Topology tree를 아래와 같이 확인 할 수 있습니다.