Today Keys : AWS, Azure, VPN, network, ipsec, 가상, 클라우드, cloud, tunnel, 터널, gateway

AWS와 GCP, Azure와 GCP 간의 VPN 연동에 이어서 이번 포스팅은 AWS와 Azure 간의 VPN 연동입니다.

지난 포스팅도 그랬지만, 이번 포스팅까지는 클라우드에서의 VPN 연동을 알아보기 위해서 단순히 VPN 연동에만

초점이 맞춰진 예제이며, 이중화 혹은 동적 라우팅 프로토콜에 대한 부분은 별도 포스팅으로 다룰 예정입니다.

* 지난 포스팅 : Azure와 GCP 연동 예제 AWS와 GCP 연동 예제

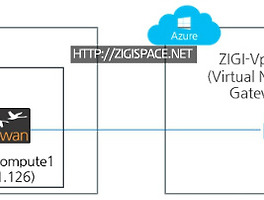

이번 포스팅에서 다뤄지게 될 AWS와 Azure 간의 VPN 연동 그림입니다.

기존 포스팅과 마찬가지로 이번 포스팅에서도 VPN 연동을 위한 예제 관점이며, 세부적인 옵션 등을 별도로 다루지 않습니다.

AWS에서 VPN을 연결하기 위한 VGW를 미리 생성해 두었습니다.

Azure와 연동하기 위한 Azure의 고객 게이트웨이를 생성합니다.

라우팅은 Dynamic을 사용하지 않기 때문에 정적을 사용합니다.

그리고 고객 게이트웨이의 IP주소를 위해서 Azure에서도 미리 '가상 네트워크 게이트웨이'를 생성해 두어야합니다.

고객 게이트웨이 생성을 완료합니다.

이제 VPN 연결을 생성합니다.

미리 생성된 VGW와 앞서 생성한 고객 게이트웨이를 입력하고, 고객쪽 즉 네트워크를 입력합니다.

여기서 입력된 네트워크가 여기서 만들어진 VPN 연결을 통해서 라우팅 되게 됩니다.

VPN 연결도 생성되었습니다.

만들어진 VPN 연결은 아직 대기 중인 상태입니다.

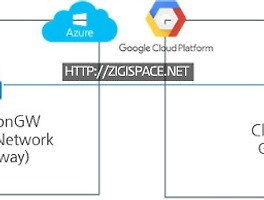

이제 Azure의 가상 네트워크 게이트웨이에서 VPN 연결을 생성합니다.

IPSec을 사용하고, 로컬 네트워크 게이트웨이 정보를 선택합니다.

여기서 로컬 네트워크 게이트웨이 정보는 AWS의 정보입니다.

AWS에서 입력한 공유 키도동일하게 입력합니다.

로컬 네트워크 게이트웨이는 다음과 같이 생성합니다.

AWS에서 VPN 연결 시에 만들어진 공인 IP주소와 AWS로 라우팅 할 AWS 네트워크 주소를 입력합니다.

이렇게 Azure까지 생성하게 되면, 즉시는 VPN 연결이 되지 않은 것으로 보입니다.

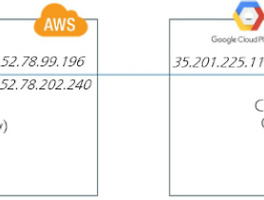

하지만, 잠시 뒤에 AWS에서 터널이 연결된(작동 상태)로 보이고

Azure도 마찬가지로 터널이 '연결됨' 상태로 바뀌게 됩니다.

실제 AWS의 EC2에서 Azure의 VM으로 ping을 날리면 정상으로 통신이 되는 것을 볼 수 있고

반대로 Azure의 VM에서 AWS의 EC2로도 ping이 나가는 걸 볼 수 있습니다.