Azure VNet - Peering 4 (Peering 속성)

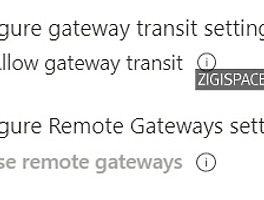

Today Keys : peering, azure, transit setting, gateway, remote, 원격, 게이트웨이, 피어링, cloud, 클라우드 Azure VNet Peering에서 사용되는 3가지 옵션에 대해서 알아봅니다. Virtual network access setting / Gateway transit setting / Remote Gateway Setting Virtual network access settings ▪ 기본 활성화이며, VNet Peering을 통해서 통신이 허용되도록 함 ▪ 비 활성화 시에, Peering이 맺어져 있어도 통신을 차단 함. - Peering을 유지한 채로 VNet 간의 통신 제어 가능. ▪ Peering 맺은 VNet 간의 모두 활성화를 해야..

Azure VNet - Peering 4 (Peering 속성)

Today Keys : peering, azure, transit setting, gateway, remote, 원격, 게이트웨이, 피어링, cloud, 클라우드 Azure VNet Peering에서 사용되는 3가지 옵션에 대해서 알아봅니다. Virtual network access setting / Gateway transit setting / Remote Gateway Setting Virtual network access settings ▪ 기본 활성화이며, VNet Peering을 통해서 통신이 허용되도록 함 ▪ 비 활성화 시에, Peering이 맺어져 있어도 통신을 차단 함. - Peering을 유지한 채로 VNet 간의 통신 제어 가능. ▪ Peering 맺은 VNet 간의 모두 활성화를 해야..

Azure Network - NAT Gateway Part 2

Today Keys : NAT , Gateway , 게이트웨이 , managed ,snat, network , pat , napt , azure , cloud, 클라우드 , 매니지드 이번 포스팅은 지난 2월 19일에 다루었던 Azure NAT Gateway에 대한 두 번째 포스팅입니다. 지난 포스팅 때에는 Preview 상태였으나, 3월 12일에 GA되었네요. NAT Gateway Part 1에서는 Azure NAT를 만들어서 간단한 테스트를 진행했다면, 이번 포스팅에서는 Azure NAT에 대한 일반적인 기술 내용에 대해서 알아봅니다. Azure NAT Gateway ▪ 가상 네트워크에 대한 아웃바운드 인터넷 연결을 위한 매니지드 컴포넌트 ▪ NAT Gateway에서 사용하는 공인 IP 주소는 'Pub..

Azure Network - NAT Gateway Part 2

Today Keys : NAT , Gateway , 게이트웨이 , managed ,snat, network , pat , napt , azure , cloud, 클라우드 , 매니지드 이번 포스팅은 지난 2월 19일에 다루었던 Azure NAT Gateway에 대한 두 번째 포스팅입니다. 지난 포스팅 때에는 Preview 상태였으나, 3월 12일에 GA되었네요. NAT Gateway Part 1에서는 Azure NAT를 만들어서 간단한 테스트를 진행했다면, 이번 포스팅에서는 Azure NAT에 대한 일반적인 기술 내용에 대해서 알아봅니다. Azure NAT Gateway ▪ 가상 네트워크에 대한 아웃바운드 인터넷 연결을 위한 매니지드 컴포넌트 ▪ NAT Gateway에서 사용하는 공인 IP 주소는 'Pub..

Azure에서 Windows 2019 서버 언어팩 적용

Today Keys : Azure, 윈도우, windows, 영문, 한글, 언어팩, language, KB4476976 , LPKSetup, display, 한국어, kor 이번 포스팅은 계획되지 않은 포스팅이네요. Azure에서 Windows 서버에 한국어 언어팩 적용에 대한 포스팅입니다. 원래는 그냥 언어 추가만 하면 바로 되었는 데... 정상적으로 되지 않은 상황이라.. 잠깐의 삽질을 한 것을 간단히 공유합니다. 이번 포스팅은 Azure에서 Windows 서버 사용 시에 한국어 언어팩 적용을 위한 포스팅입니다. 계획에 있던 포스팅도 아니고, 기존에 Windows 2016에 대해서도 동일하게 포스팅을 진행했으나, 테스트가 필요해서 Windows 2019로 진행을 해보려고 하니, 정상적으로 되지 않아서..

Azure에서 Windows 2019 서버 언어팩 적용

Today Keys : Azure, 윈도우, windows, 영문, 한글, 언어팩, language, KB4476976 , LPKSetup, display, 한국어, kor 이번 포스팅은 계획되지 않은 포스팅이네요. Azure에서 Windows 서버에 한국어 언어팩 적용에 대한 포스팅입니다. 원래는 그냥 언어 추가만 하면 바로 되었는 데... 정상적으로 되지 않은 상황이라.. 잠깐의 삽질을 한 것을 간단히 공유합니다. 이번 포스팅은 Azure에서 Windows 서버 사용 시에 한국어 언어팩 적용을 위한 포스팅입니다. 계획에 있던 포스팅도 아니고, 기존에 Windows 2016에 대해서도 동일하게 포스팅을 진행했으나, 테스트가 필요해서 Windows 2019로 진행을 해보려고 하니, 정상적으로 되지 않아서..

[Azure/AWS]Public Cloud와 온프레미스 간의 IP 중복 시, 서비스 통신 방법

Today Keys : ip 중복, ip overlap , hybrid , 하이브리드, 충돌 , public , cloud , 클라우드 , aws , azure , private link 이번 포스팅에서는 Public Cloud와 온프레미스 간의 네트워크 대역이 중복된 경우에 서비스 호출을 어떻게 할 수 있는지에 대한 포스팅입니다. 물론 이러한 방법을 사용하지 않고 하이브리드 클라우드 구성을 위해서는 중복되지 않은 IP 설계를 해야겠으나, 이미 기존에 구축된 서비스 간의 통신이 필요한 경우에 사용할 수 있는 방법으로 보시면 될 것 같습니다. Public Cloud와 On-Premise를 연동해서 쓰는 하이브리드 클라우드 설계 시에 중요한 부분 중에 하나는 IP 설계입니다. 하이브리드 구성을 위해서는 Pu..

[Azure/AWS]Public Cloud와 온프레미스 간의 IP 중복 시, 서비스 통신 방법

Today Keys : ip 중복, ip overlap , hybrid , 하이브리드, 충돌 , public , cloud , 클라우드 , aws , azure , private link 이번 포스팅에서는 Public Cloud와 온프레미스 간의 네트워크 대역이 중복된 경우에 서비스 호출을 어떻게 할 수 있는지에 대한 포스팅입니다. 물론 이러한 방법을 사용하지 않고 하이브리드 클라우드 구성을 위해서는 중복되지 않은 IP 설계를 해야겠으나, 이미 기존에 구축된 서비스 간의 통신이 필요한 경우에 사용할 수 있는 방법으로 보시면 될 것 같습니다. Public Cloud와 On-Premise를 연동해서 쓰는 하이브리드 클라우드 설계 시에 중요한 부분 중에 하나는 IP 설계입니다. 하이브리드 구성을 위해서는 Pu..

Azure Network - NAT Gateway Part 1

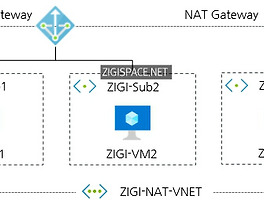

Today Keys : NAT , Gateway , 게이트웨이 , managed , network , pat , napt , azure , cloud, 클라우드 , 매니지드 이번 포스팅은 Azure에서 Managed 서비스로 지원되는 NAT Gateway에 대한 예제입니다. NAT Gateway에 대해서는 추가 포스팅으로 좀 더 다뤄볼 예정이며, 이번에는 NAT Gateway를 만들고 테스트 정도만 해봅니다.아직은 Preview 상태이며, 지원되는 리전도 제한적이기는 하지만 머지않은 시일 내에 GA 되기를 바래봅니다. 이번 포스팅에서 다루게 될 구성도 입니다.VNet 내에 2개의 서브넷이 있으며, 1개의 서브넷은 기존과 동일하게 공인 IP를 직접 할당받도록 구성하고나머지 1개의 서브넷은 Azure Net..

Azure Network - NAT Gateway Part 1

Today Keys : NAT , Gateway , 게이트웨이 , managed , network , pat , napt , azure , cloud, 클라우드 , 매니지드 이번 포스팅은 Azure에서 Managed 서비스로 지원되는 NAT Gateway에 대한 예제입니다. NAT Gateway에 대해서는 추가 포스팅으로 좀 더 다뤄볼 예정이며, 이번에는 NAT Gateway를 만들고 테스트 정도만 해봅니다.아직은 Preview 상태이며, 지원되는 리전도 제한적이기는 하지만 머지않은 시일 내에 GA 되기를 바래봅니다. 이번 포스팅에서 다루게 될 구성도 입니다.VNet 내에 2개의 서브넷이 있으며, 1개의 서브넷은 기존과 동일하게 공인 IP를 직접 할당받도록 구성하고나머지 1개의 서브넷은 Azure Net..